Heute bekam ich mal wieder eine E-Mail. Eine Sicherheitslücke in WordPress in unserem Blog.

Es ist nicht das erste Mal, dass mir eine Sicherheitslücke in WordPress in einem unserer Blogs gemeldet wird. In dem Fall wurde eine Standardfunktion von WordPress bemängelt, welche standardmäßig aktiv ist. In diesem Fall ist es wieder eine Standardfunktion, die JSON-Schnittstelle.

Die Vulnerability, wie es in Neudeutsch heißt, wird unsere der Bezeichnung CVE-2017-5487 geführt. Konkret wird bemängelt, dass unter der URL „wp-json/wp/v2/users“ Informationen zu den angemeldeten Benutzern des Blogs abfragbar sind.

Dies ist in der Tat der Fall, ruft man die Seite auf, werden Informationen zu den Blogautoren angezeigt. Der Informationsgehalt variiert und hängt auch davon ab, welche Informationen im WordPress-Profil ausgefüllt sind. Benutzername, Webseite, Beschreibung ggf. noch der Link zum Gravatar.

Grundsätzlich sehe ich hier erstmal kein gesteigertes Risiko oder eine große Sicherheitslücke. Man liefert hier zwar die registrierten Benutzer des Blogs frei Haus, allerdings sind die Informationen auch über den Besuch des Blogs erlangbar um diese dann für Login-Versuche oder ähnliche Schweinereien zu verwenden.

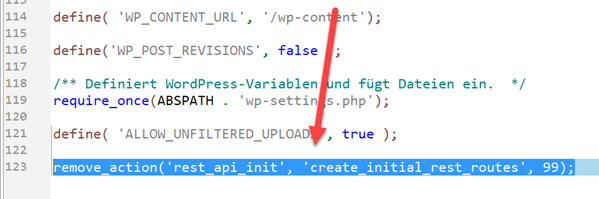

Deaktivieren der Funktion über die Config-Datei

Auch wenn die ganze Funktion kein Grund zur Panik ist, ist es schade, dass die Funktion nicht einfach deaktiviert werden kann. Allerdings geht die Deaktivierung recht leicht über eine kleine Code-Zeile, z.b. in der „wp-config.php“:

remove_action('rest_api_init', 'create_initial_rest_routes', 99);

Die Zeile wird einfach am Ende eingefügt:

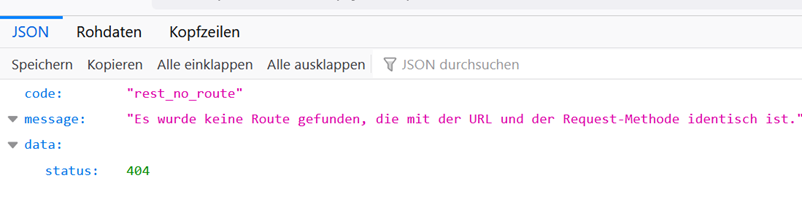

Anschließend erscheint ein 404-Fehler beim Aufruf der URL und die Daten sind nicht mehr abrufbar.

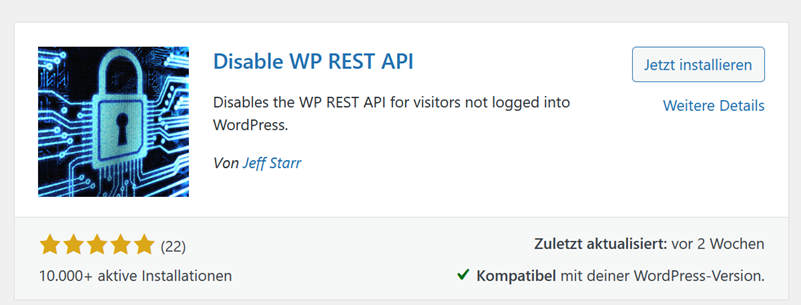

Deaktivierung mit Plugin

Wer nicht in der Konfigurationsdatei von WordPress herumfummeln will, kann sich auch eines Plugins bedienen. Das Plugin heißt „Disable WP REST API“.

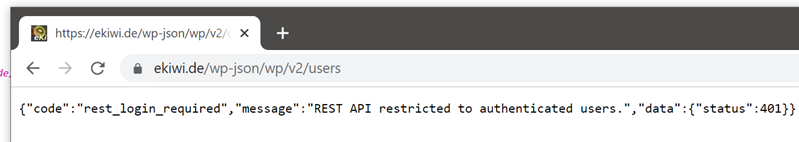

Nach der Installation ist der Aufruf der Seite für nicht eingeloggte Benutzer nicht mehr möglich. Für den Test ausloggen oder einfach den privaten Modus des Browsers verwenden.

katastrophal, dass das per default aufgedreht ist. wozu??!!!

bei wordpress kann man bei vielen dingen nur den kopf schütteln.

Danke, ich habe es soeben deaktiviert.

Ich suche schon nach Alternativen zu WordPress.